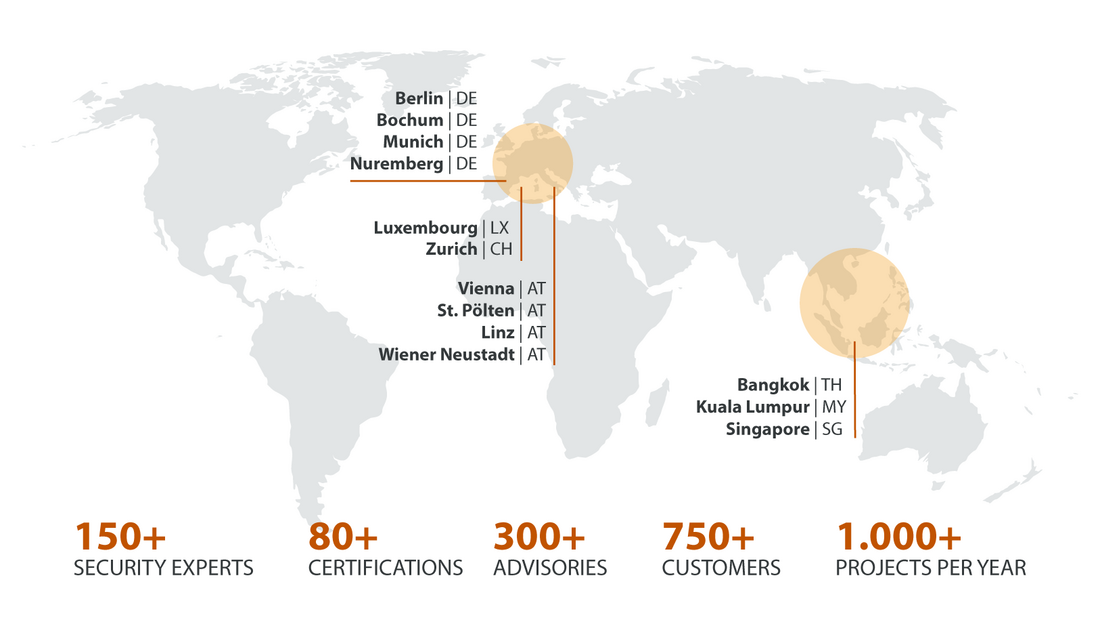

Globaler Partner für CybersicherheitKontaktieren Sie die Experten vor Ort und vereinbaren Sie einen persönlichen Termin.Opfer eines Cyber-Angriffs?Das SEC Defence-Team ist rund um die Uhr für Ihr Unternehmen da. Kontaktieren Sie uns jetzt!Neueste AdvisoriesKlicken Sie hier, um die neuesten Advisories unserer führenden Security-Forscher zu lesen.

![[Translate to German:] Hands on car wheel](/fileadmin/_processed_/7/b/csm_sec-consult-h-iKFZ_552f615fc1.jpeg)